前言

企業的網絡基礎設施日益復雜,安全邊界逐漸模糊。數字化轉型的時代浪潮推動著信息技術的快速演進,云計算、大數據、物聯網、工業互聯網、移動互聯等新興IT技術為各行各業帶來了新的生產力,但同時也給企業網絡基礎設施帶來了極大的復雜性。一方面,云計算、移動互聯等技術的采用讓企業的人和業務、數據“走”出了企業的邊界;另一方面,大數據、工業互聯網、物聯網等新技術的開放協同需求導致了外部人員、平臺和服務“跨”過了企業的數字護城河。復雜的現代企業網絡基礎設施已經不存在單一的、易識別的、明確的安全邊界,或者說,企業的安全邊界正在逐漸瓦解,傳統的基于邊界的網絡安全架構和解決方案難以適應現代企業網絡基礎設施。

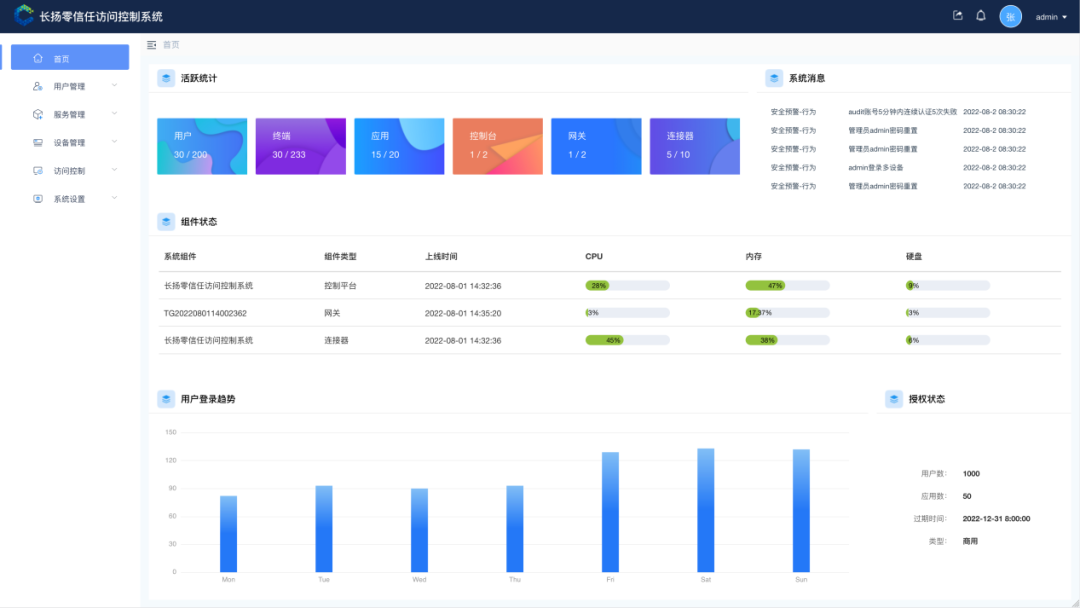

針對企業辦公網、生產網和監控網中PAD類移動設備的安全接入和數據防泄露等安全問題,長揚科技研發零信任訪問控制系統,解決終端安全、鏈路安全、網絡安全和數據安全問題。

零信任訪問控制系統

一、零信任系統架構

零信任訪問控制系統是一個基于零信任安全理念和軟件定義邊界安全模型構建的安全訪問控制系統。零信任訪問控制系統以身份為基石,提供業務安全訪問,具備動態訪問控制和持續信任評估等功能,為企業網絡構建無邊界的數據安全防護體系。

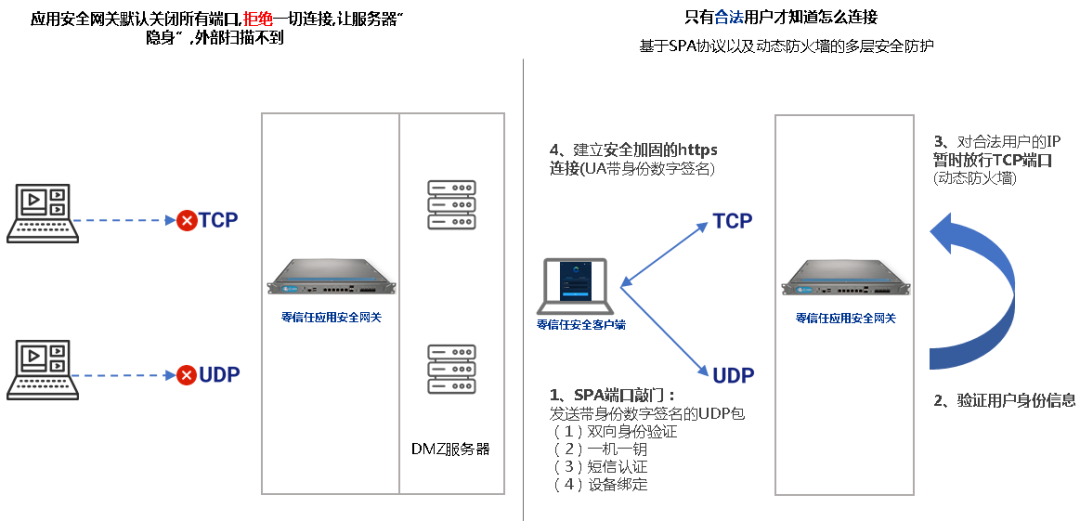

零信任訪問控制系統以軟件定義邊界,結合安全網關建立起一塊虛擬安全域,同時結合安全網關基于端口動態授權的網絡隱身技術構建起一張隱形的互聯網或者虛擬邊界專網,即應用只對“特定的用戶+特定的設備”可見,對其他人完全不可見,并且該用戶或設備訪問應用的行為可以進行嚴格控制和記錄。這種模式很好地解決了企業移動辦公、物聯網設備數據接入云平臺等帶來的應用暴露和數據安全問題。

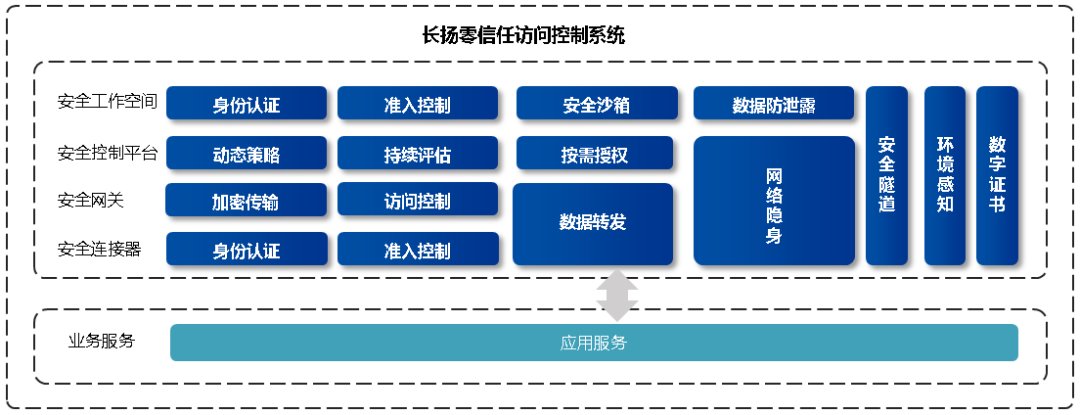

零信任訪問控制系統由安全工作空間、安全控制平臺 、安全網關和安全連接器等安全組件構成。

安全工作空間:為保護數據安全、提升工作效率而設計,支持PC、手機、PAD等多種設備安裝部署,滿足用戶遠程訪問場景下終端可信身份認證及準入控制,基于安全沙箱技術保護終端安全,實現數據防泄露、數據加密傳輸等功能。

安全控制平臺:相當于零信任訪問控制系統的大腦。通過收集和匯聚風險因素,經過分析評估之后,根據信任評估的結果作出決策,下發決策指令給到應用安全網關,實現動態訪問控制。

應用安全網關:提供安全隧道,隱藏后端應用,代理業務系統的訪問,是零信任訪問控制系統的策略執行點,具備動態訪問控制功能。

安全連接器:用于物聯網設備的身份認證及準入控制,支持網絡隱身及數據加密傳輸。

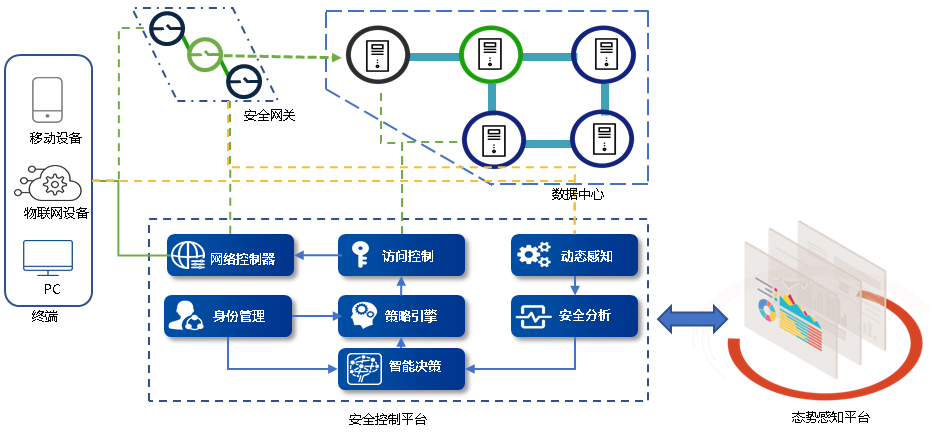

零信任訪問控制系統支持PC、移動設備、物聯網設備的可信設備準入及可信身份認證,支持安全網關網絡隱身、動態訪問控制及可信鏈路傳輸,支持安全控制平臺的可信資源權限、風險動態感知及智能決策處置,零信任訪問控制系統可以同態勢感知平臺聯動。

二、零信任主要功能

圖 3:零信任訪問控制系統的核心功能

1、可信身份認證功能

零信任訪問控制系統為網絡中的人、設備、應用都賦予邏輯身份,并基于身份進行細粒度的權限設置和判定。

系統支持基于LDAP、Radius、CAS、OAuth等標準協議對接第三方IAM統一身份認證平臺。

系統支持賬密、短信、UKey等多因素身份認證。

圖 4:統一身份管理

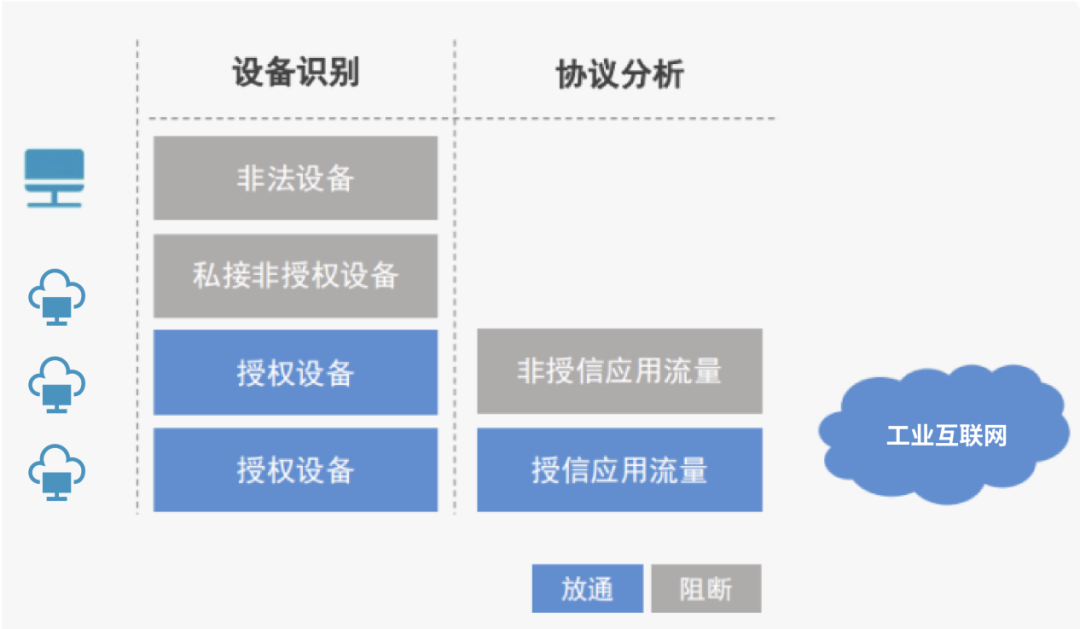

2、可信設備準入功能

所有的設備接入基于零信任的虛擬安全網絡,都進行準入控制。安全控制臺集成PKI/CA系統,也可以對接企業的CA系統,動態簽發CA證書,一機一鑰。PC端和移動端設備通過安裝安全客戶端的方式,結合CA證書和設備唯一編碼,準入控制。物聯網設備通過安全連接器硬件準入,支持IP、MAC、協議、廠商和設備指紋的多元組準入機制。

- IP/MAC準入:支持根據MAC地址、IP地址對接入設備進行管控,只允許通過認證的設備接入網絡。

- 協議準入:支持基于工業互聯網協議特征的應用協議控制機制,只允許授信的協議在網絡中傳輸。

- 設備指紋準入:支持基于設備廠商、設備類型、設備特征等設備屬性的準入,識別仿冒設備的入侵攻擊。

- 告警和阻斷:對于非授信的前端設備接入,支持告警和阻斷兩種模式。

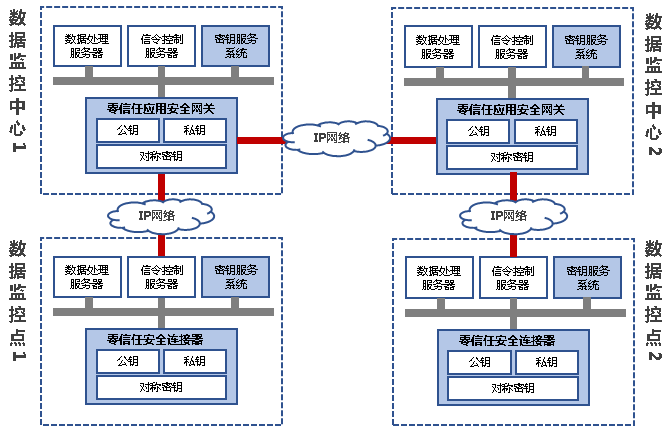

3、可信鏈路傳輸功能所有的訪問請求(應用、API接口等)都需要被認證、授權和加密。安全網關支持通信全程加密、雙向身份認證和最小權限開放。此外,安全網關和安全連接器均支持國密算法,且滿足國家商用密碼二級認證。

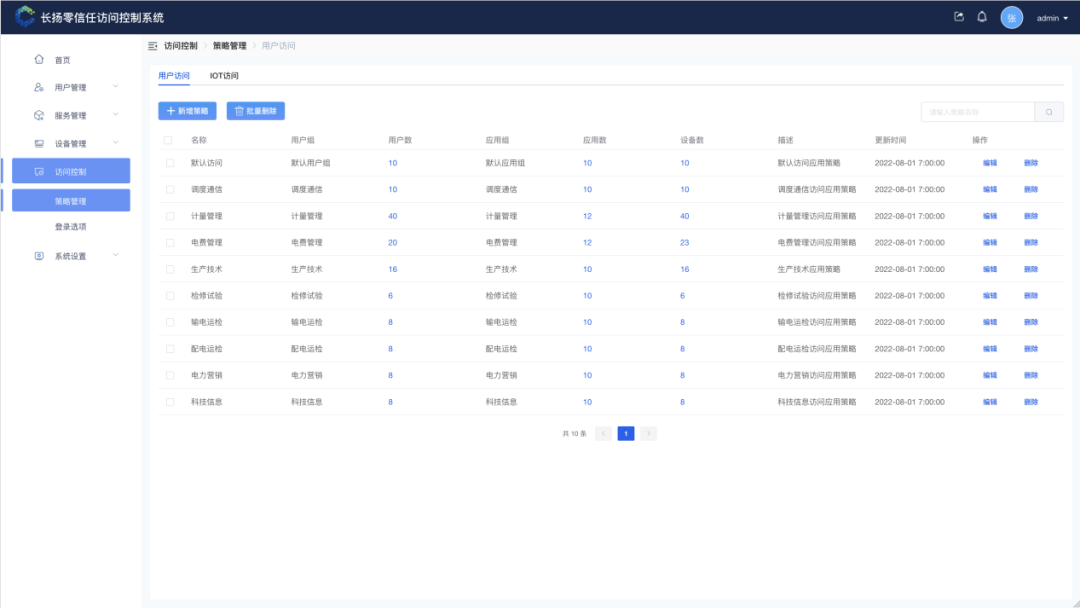

4、可信資源權限功能基于策略訪問控制(PBAC)權限模型,高效管理超大規模權限數據,支持三權分立、用戶和資源權限分離。安全控制平臺支持統一授權管理、統一應用門戶及單點登錄。通過最小化權限原則,保障業務按需授權。

圖 7:統一應用門戶

統一應用門戶,支持企業應用快速添加,支持安全可靠的單點登錄。用戶使用一套賬號密碼即可訪問所有應用,統一了企業內部身份認證機制,提升了企業應用的集成和管理能力。

業務按需授權,管理員可以在系統管理后臺合理限制用戶或設備可以訪問哪些應用或API。例如,僅允許財務部的員工訪問財務系統,不允許訪問SVN、GitLab等代碼倉庫。用戶越權訪問會被安全網關攔截,這樣就避免了用戶過度授權,大大減小了攻擊面,也減少了員工泄密的可能。

SSO單點登錄,支持OAuth 2.0、SAML 2.0、JWT等標準協議對接,可以通過簡單的配置,完成應用的快速上架和開啟。

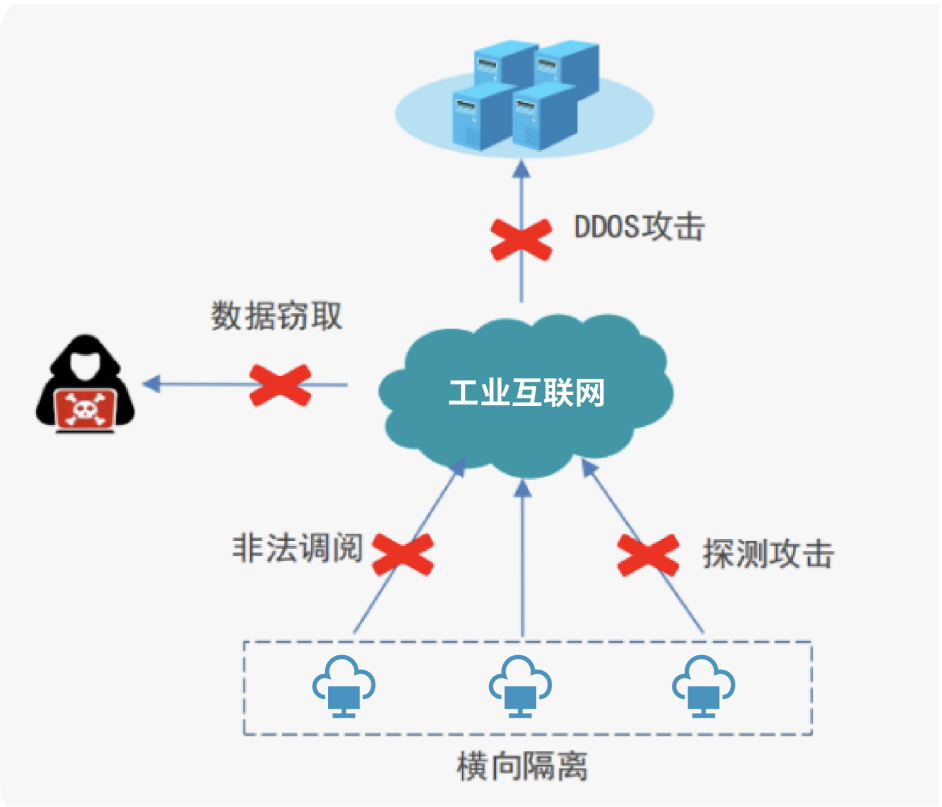

5、全向防攻擊功能

零信任訪問控制系統基于網絡隱身技術,打造虛擬邊界專網,支持防掃描探測、防惡意攻擊、防DDoS攻擊、阻斷黑客非法入侵。安全控制平臺和安全網關均支持SPA單包授權認證,隱藏服務端口。安全網關集成入侵檢測引擎,可以識別惡意攻擊的流量。

- 入侵防御:支持防探測攻擊、防DDoS入侵攻擊、阻斷黑客非法入侵。

- 非法調閱:支持計算機終端對物聯網設備的非法調閱連接行為的阻斷。

- 橫向隔離:支持物聯網設備橫向隔離功能,阻斷物聯網病毒橫向擴散和跳板攻擊。

- 傳輸加密:支持數據傳輸加密,防止中間鏈路非法竊取數據。

- 弱口令檢測:支持物聯網設備弱口令檢測。

圖 11:數據防泄密

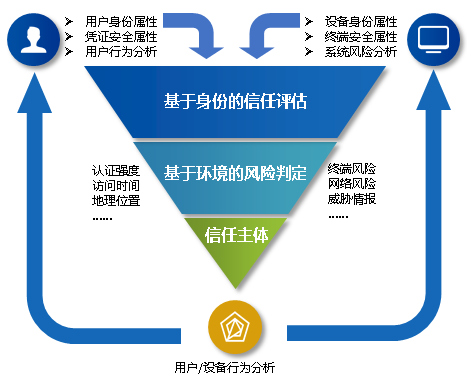

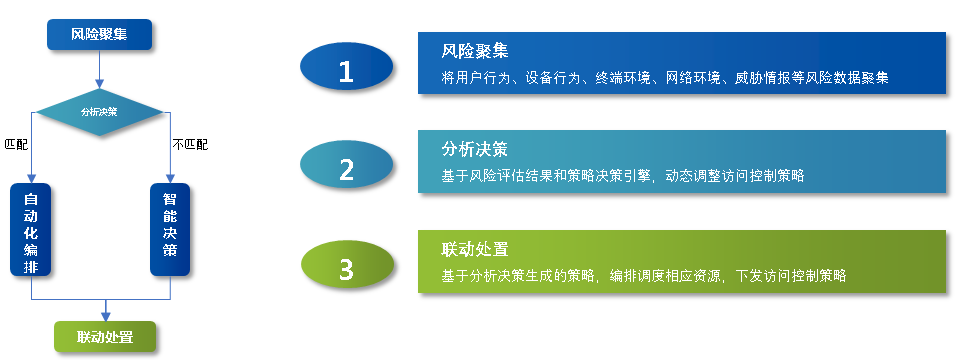

7、持續信任評估功能通過對事件風險全面評估和持久化檢查,實現風險事前自動預警。安全控制臺支持對用戶行為和設備行為建模分析,識別出高風險的用戶和設備。系統通過安全客戶端感知PC端和移動端風險,通過安全連接器感知物聯網設備端的風險,通過安全網關感知網絡威脅風險,通過安全控制臺對接第三方的威脅情報,實現對主客體的持續信任評估。

8、動態訪問控制功能零信任訪問控制系統對主客體屬性、安全狀態進行持續的信任評估,根據評估結果動態調整訪問授權。安全控制臺支持將用戶行為、設備行為、終端環境、網絡環境及威脅情報等風險數據匯聚,支持基于風險評估結果聯動智能決策引擎,并動態調整訪問控制策略,對惡意攻擊進行阻斷,對可疑用戶訪問進行二次認證。

結語

長揚零信任訪問控制系統遵循零信任安全理念,融合終端管理、身份識別與認證、動態策略控制、安全態勢感知及風險預警等組件,與移動終端管理、EDR、云桌面、PKI/CA、 IAM、云安全等產品技術相結合,以用戶信任和設備信任為基礎,實現以從端點到管道再到云端的身份化、動態化、可度量、自適應的零信任安全訪問控制架構。

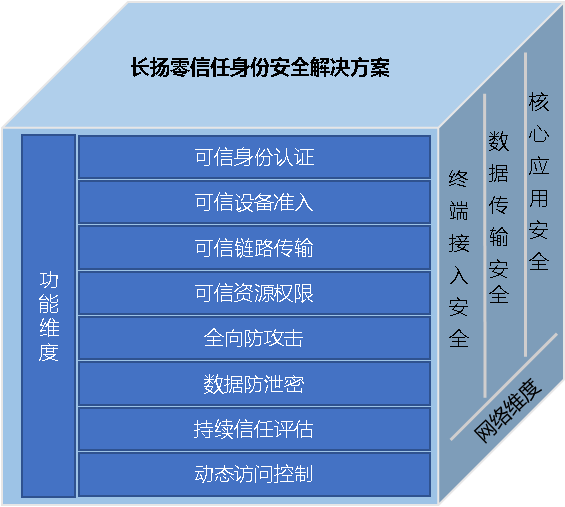

基于零信任訪問控制系統“以身份為基石、業務安全訪問、持續信任評估、動態訪問控制”四大關鍵能力,構建零信任身份安全解決方案。